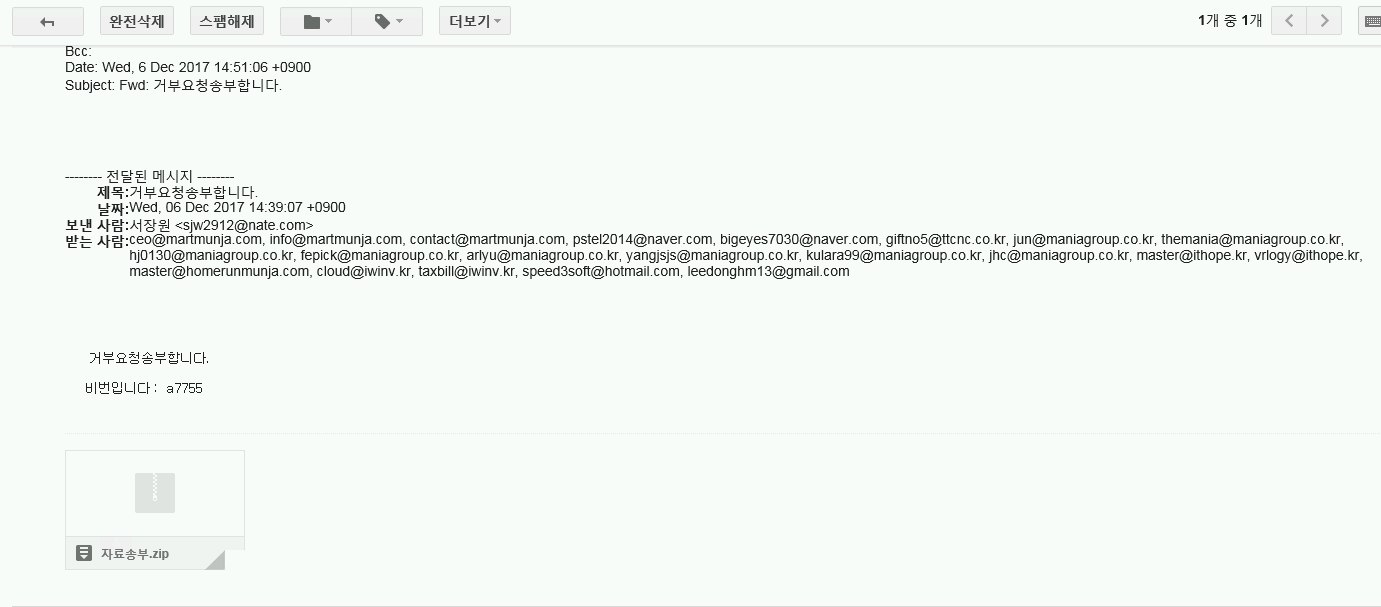

어제 과금팀과 영업팀으로 들어온 악성 코드 공격 메일 입니다.

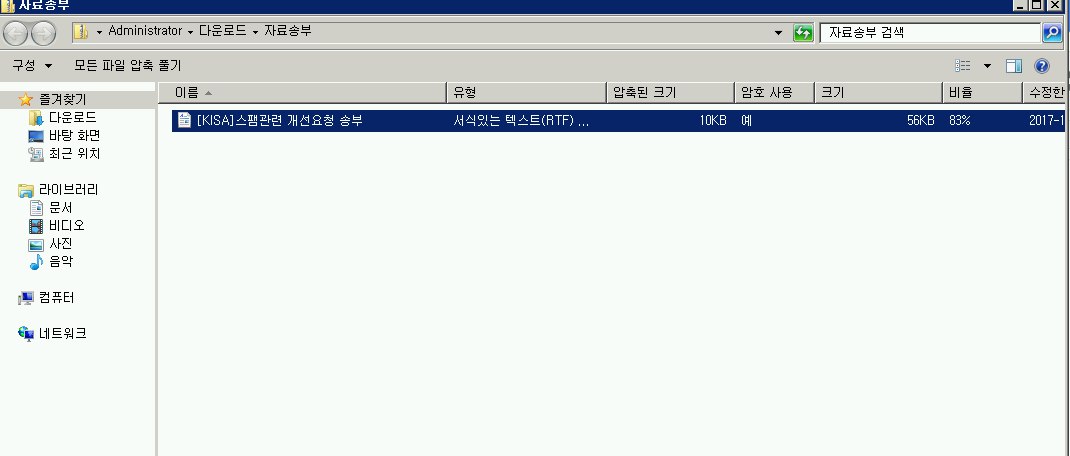

RTF 문서 파일이 첨부 되어 있고 비밀 번호를 같이 보내 옵니다. 자료 송부. ZIP 파일을 열면.. RTF 파일이 있고.. 이걸 열면 KISA 문서라는 허위 문서를 보내줍니다.

RTF 파일을 열때 암호를 입력 하면 악성 코드를 다운로드하거나 악성 코드를 실행하여 심는 방식으로 보입니다.. 이러한 공격은 압축 파일 안에 취약한 파일이 숨겨져 있는 공격 방식이라 백신 등에서 발견이 거의 불가능 합니다. MS 워드 문서에 DDE(Dynamic Data Exchange) 기능을 악용한 공격 방식으로 보입니다.

메일 송부처를 보면 문자 전송을 하는 업체로 대량으로 전송 되어진걸로 보이며, KISA 스팸 대응팀을 상칭하여 보내게 되고. 이로 인해 관련 업종의 경우 의심하지 않고 사내에 담당 부서로의 송부가 되어 질수 있는 문제점이 보냅니다. 우리 회사의 경우도 과금팀 담당자가 일단 한번 열어 본뒤 사내에 회람을 하게되었습니다.

물론 우리 회사의 경우 사내 컴퓨터가 모두 다 리눅스이고, 가상화 된 상태에서 윈도우가 운영 되고 있고 , 사내 모든 컴퓨터가 직접적으로 통신이 불가능 한 구조라 , 악성 코드 공격으로 부터 비교적 안전 하나,

실제 사내에서 이 메일을 받아서 나타난 패턴을 보면 잘 모르는 메일이 왔을때 친절하게도 본인이 잘 모르니 해당 부서를 찾아서 문서를 회람을 한 정황들을 보아 대형 사고로 이어 질수 있는 상황이 보여 집니다.

만일 다른 회사들의 경우 이 메일을 열어 봣다면 대형 사고로 발전할 가능성이 농후해 보입니다.

– 메일과 웹브라우징은 윈도우 운영체제에서 불허 함 : 발견시 시말서 징구

은행이나 세금 계산서등 곡 필요한 사이트 왜에는 웹사이트 접속은 불허함

– 첨부 파일이 문서 파일인 경우 일단 의심 할것

압축파일의 경우 무조건 삭제

– 이상한 느낌의 파일을 열어 봣을 경우 ZIP, RTF,DOC 파일을 열어 봣을 경우 의심이 되면 운영체제는 다시 설치 할것.