Rocky Linux 9 [OpenSSL-3.0 취약점]_CVE-2022-3786, CVE-2022-3602

OpenSSL 팀은 10월 25일경 OpenSSL에 심각한 제로데이 취약점이 있다고 보고하였으며 11월 01일 패치를 공개하였습니다.

https://www.openssl.org/blog/blog/2022/11/01/email-address-overflows/

OpenSSL은 웹브라우저와 서버간의 데이터를 안전하게 주고받기 위해서 네트워크 프로토콜을 오픈소스로 구현한 보안 라이브러리로

보안을 필요로 하는 대부분의 통신에서 널리 사용되고 있습니다.

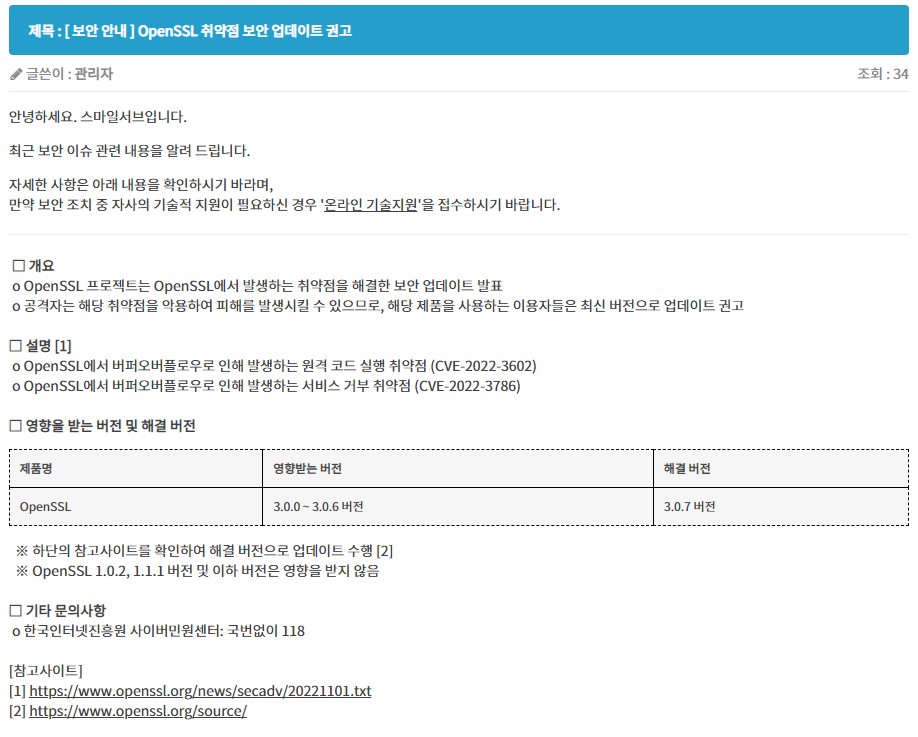

이번에 발견된 취약점은 OpenSSL 3.0.0 에서부터 도입된 X.509 인증시 이메일 주소 이름제약을 처리하는데 사용하는 Punycode 해독 기능의 일부에 존재합니다.

세부내용은 아래 공지사항을 통해 참고하시기 바랍니다.

https://iwinv.kr/board/notice/read.html?branch=SECURITY&idx=255

iwinv에서는 취약점이 포함된 Ubuntu 22.04 LTS, Rocklinux 9.x에 대해 패치된 이미지로 교체하였으며 신규 사용자들은 별도의 패치 없이 사용가능하며 기존사용자는 아래 문서를 참고하여 보안패치를 적용해주시기 바랍니다.

취약버전

OpenSSL 3.0.0 ~ 3.0.6

※ OpenSSL 1.0.2, 1.1.1 및 기타 이전 버전은 영향을 받지 않습니다.

OS : Rocky Linux 9

| Product | Version | OpenSSL version | Status | Reference |

| Rocky Linux | 8.0 | 1.1.1k | Not vuln | https://dl.rockylinux.org/pub/rocky/8/BaseOS/x86_64/os/Packages/o/openssl-1.1.1k-7.el8_6.x86_64.rpm |

| Rocky Linux | 9.0 | 3.0.1-43 | Fix | https://dl.rockylinux.org/pub/rocky/9/BaseOS/x86_64/os/Packages/o/openssl-3.0.1-43.el9_0.x86_64.rpm |

※ 안정화 버전 확인 링크 : https://github.com/NCSC-NL/OpenSSL-2022/tree/main/software

위와 같이 Rocky Linux 9.0 (Blue Onyx)는 3.0.1-43 버전의 보안패치된 버전을 확인 할 수 있습니다.

|

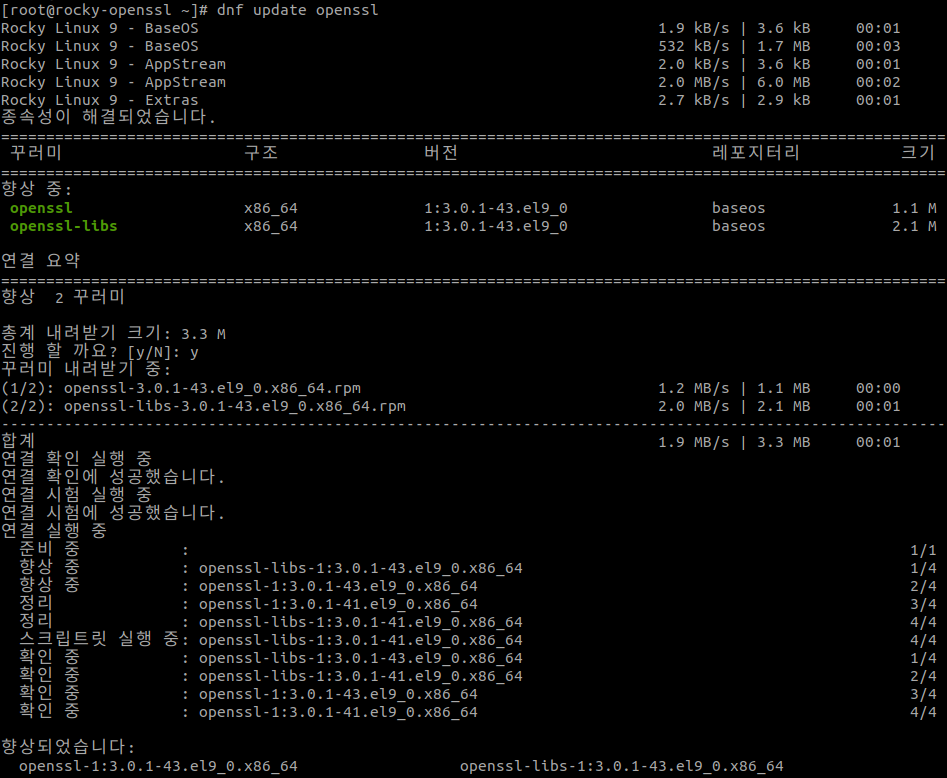

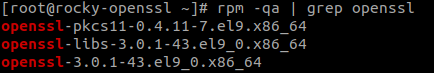

업데이트 전의 OpenSSL의 버전을 확인하자면, 아래와 같이 보안패치가 적용되기 전의 3.0.1-41을 확인 할 수 있습니다.

OpenSSL의 업데이트를 진행하면 3.0.1-43버전의 OpenSSL로 업데이트를 할 수 있습니다.

업데이트를 진행한 후 OpenSSL의 버전을 재확인 해보면, 다음과 같이 보안패치가 적용된 3.0.1-43 버전의 OpenSSL이 설치되었음을 확인 할 수 있습니다.

|