안녕하세요 Cloudv 사업부 김원진,박영은 사원입니다.

오늘은 Ansible을 이용한 Vsftp 설정 (+chroot 설정) 및 iptables 룰셋관리 를 작성해보겠습니다.

먼저 시작 전에 Ansible은 무엇인지 간단히 짚고 넘어갑시다.

Ansible이란? IT 자동화 및 구성 관리 도구로 소프트웨어 프로비저닝, 구성 관리, 배포, 작업 자동화 등 다양한 IT 작업을 간편하게 자동화할 수 있도록 도와주는 오픈 소스 도구입니다.

VSftpd는 Linux 시스템에서 사용되는 FTP 서버 소프트웨어입니다. 이름처럼 “Very Secure”한 특징을 갖고 있어 안전한 환경에서 FTP 서버를 운영하기에 적합합니다. 서버의 설정에 따라 사용자 계정을 제한 및 보안을 강화할 수 있도록 다양한 옵션을 제공합니다.

chroot는 리눅스 및 유닉스 시스템에서 프로세스가 작동하는 루트 디렉터리를 변경하는 기술입니다.

특정 프로세스가 작업하는 환경을 변경하면서 해당 프로세스에게는 새로운 루트 디렉터리가 있는 것처럼 보입니다. 시스템의 일부를 격리시키고 보안을 강화하는 데 사용됩니다.

iptables는 시스템 관리자가 리눅스 커널 방화벽(다른 넷필터 모듈로 구현됨)이 제공하는 테이블들과 그것을 저장하는 체인, 규칙들을 구성할 수 있게 해주는 사용자 공간 응용 프로그램이다.

이제 시작해보도록 하겠습니다~!

Ansible 서버 / 호스트 서버 모두 Ubuntu 22.04로 진행하였습니다.

0. 먼저 업데이트랑 업그레이드를 진행해줍니다.

|

|

1.Ansible 설치 : Ansible을 Ansible 서버에 설치합니다.

|

|

2. 호스트 파일 작성 : 호스트 서버의 목록 및 그룹을 정의하는 파일을 작성합니다.

# vi hosts

|

[was] test1 ansible_host=115.XXX.XXX.226 test2 ansible_host=115.XXX.XXX.193 |

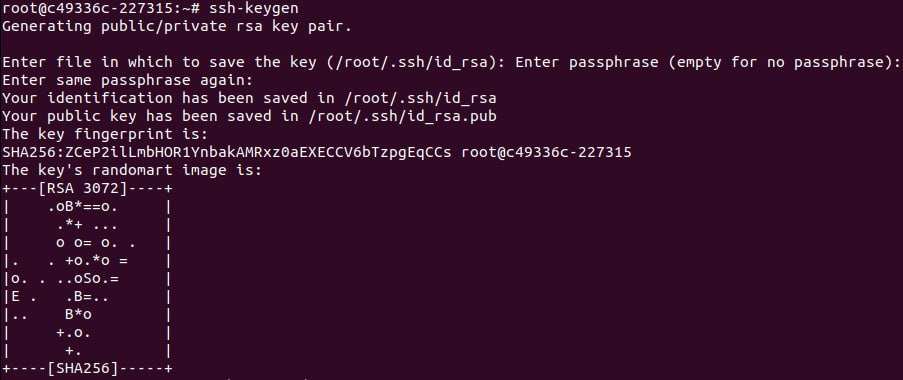

3. ssh 키 생성 및 권한 설정 : Ansible 서버의 SSH 키를 호스트 서버로 복사하고 권한을 설정하여 ssh 연결을 활성화합니다.

|

-> ssh 키 쌍을 생성하여 ‘id_rsa'(개인 키)와 ‘id_rsa.pub'(공개 키) 파일이 생성됩니다.

-> ssh-copy-id user@[호스트_IP_주소] -> ‘user’는 원격 호스트의 사용자 이름, ‘호스트_ip_주소’는 원격 호스트의 ip주소입니다. -> 이 명령어를 실행하면 로컨 시스템의 공개 키가 원격 호스트의 ‘authorized_keys 파일에 복사됩니다. *authorized_key 파일 : SSH 공개 키를 저장하는 파일 |

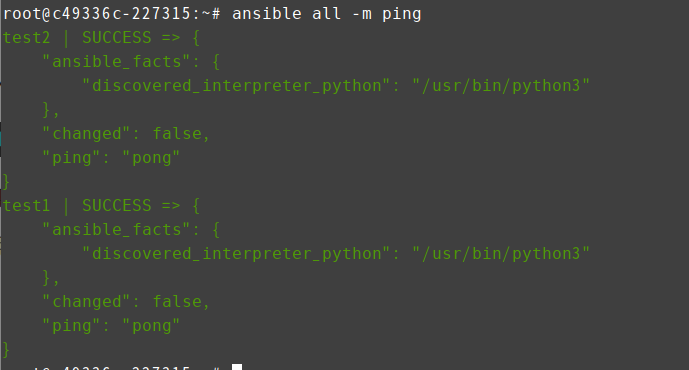

핑 테스트

# ansible -i hosts all -m ping

-> ansible -i [호스트 정의 파일] all -m ping

ping 모듈을 사용하여 호스트에 대한 연결이 정상적으로 작동되는 것을 확인했습니다.

위 ansible 명령에서 -i 옵션은 inventory 옵션인데 이걸 ~/.bashrc 파일에 등록해두어 -i 옵션을 안넣어도

자동으로 해당 파일을 바라볼 수 있게 설정하겠습니다.

# vi ~/.bashrc

export ANSIBLE_INVENTORY=/root/hosts

![]()

맨 아래로 내려가 다음과 같이 설정 후

다음 명령어 입력하여 적용

# source ~/.bashrc

이후부터는

-i 옵션 생략하고 가능합니다.

4. 플레이북 작성 : 자동화하려는 작업을 정의하는 Ansible 플레이북을 작성합니다.

플레이북을 작성하기 전에 먼저 설치 및 설정을 하고 플레이북을 작성하여 테스트 하는 것을 권장합니다.

시나리오 : vsftpd 설치해줍니다. chroot 설정을 적용할 사용자 a를 생성하고 사용자 홈 디렉토리를 생성해줍니다.(a계정을 chroot 설정을 해줄겁니다.)

chroot를 설정하는 /etc/ssh/sshd_config 파일과 vsftp 설정 파일인 /etc/vsftpd.conf 파일을 호스트 서버로 복사합니다. vsftpd와 sshd를 재시작해줍니다.

vi vsftpd.yml

|

# 설치된 패키지가 최신 버전인지 확인하고, 최신 버전으로 업데이트합니다. – name: vsftpd install apt: name: vsftpd state: latest # 사용자 a를 생성하고, 비밀번호를 설정합니다. – name: user a create user: name: “{{ item }}” password: “{{ ‘It1’ | password_hash(‘sha512’) }}” # a계정에 대한 초기 패스워드. ‘It1’ 문자열을 SHA-512로 해싱하는 부분입니다. 이를 통해 사용자의 패스워드를 안전하게 저장할 수 있습니다. with_items: – a # 사용자 a의 홈 디렉토리를 생성하고, 소유자를 root로, 그룹을 a로 지정합니다. chown root:a /home/a # 디렉토리의 권한을 0755로 설정합니다. chmod 755 /home/a – name: Create home directory for user a file: path: “/home/{{ item }}” state: directory owner: root group: a mode: “0755” with_items: – a # vsftpd 설정에 필요한 파일을 호스트 서버로 복사합니다. – name: config copy copy: src: “{{ item.src }}” dest: “{{ item.dest }}” with_items: – { src: /etc/ssh/sshd_config, dest: /etc/ssh/sshd_config } – { src: /etc/vsftpd.conf, dest: /etc/vsftpd.conf } # vsftpd 서비스를 재시작합니다. – name: vsftpd restart service: name: vsftpd state: restarted # SSH 서비스를 재시작합니다. – name: Restart SSH service command: systemctl restart sshd |

플레이북도 들여쓰기나 뛰어쓰기가 YAML 문법에 맞지않게 되어있다면 돌아가지 않으니 주의하시기 바랍니다.

들여쓰기가 어렵다면 chatgpt의 도움을 받기 바랍니다.

5. 테스트 : Ansible 서버에서 테스트를 진행해보고, 테스트 성공을 해야 자동화를 시켜도 호스트 서버에서도 성공하겠죠?

자 이제 플레이북을 다 작성하였으니 Ansible 서버에 직접 vsftpd를 설치하고, 설정 파일을 확인해보겠습니다.

# apt-get install vsftpd

■ vsftp 설정

# vi /etc/vsftpd.conf

vsftpd.conf 기본 셋팅에 하단 설정을 변경 or 추가해줍니다.

|

listen=YES listen_ipv6=NO anonymous_enable=NO local_enable=YES write_enable=YES local_umask=022 chroot_local_user=YES allow_writeable_chroot=YES pasv_enable=YES #pasv_promiscuous=YES pasv_min_port=50001 pasv_max_port=50005 |

|

listen=YES # 독립형 모드로 사용여부를 지정하는 부분. listen_ipv6=NO # IPv6에서 사용할지 여부 설정. IPv6를 통한 리스닝을 비활성화. anonymous_enable=NO # 익명 사용자 접속을 허용여부 local_enable=YES # 설치된 서버의 사용자 계정으로 접속을 허용할지의 여부 write_enable=YES # 로컬 사용자에게 파일 쓰기를 허용 local_umask=022 # 로컬 사용자의 파일에 대한 기본 권한을 설정합니다. chroot_local_user=YES # 사용자를 자신의 홈 디렉토리로 제한합니다. allow_writeable_chroot=YES # chroot 디렉토리에 쓰기 권한을 부여합니다. pasv_enable=YES # PASV 모드를 활성화합니다. #pasv_promiscuous=YES # vsftpd의 Passive mode에서의 동작을 제어. 주석처리로 비활성화되어있음. pasv_min_port=30001 pasv_max_port=30005 # 패시브 모드에서 사용되는 포트 범위를 설정 (30001-30005) |

■ chroot 설정

# /etc/ssh/sshd_config

파일을 조금 내리다보면 Subsystem sftp /usr/lib/openssh/sftp-server 설정이 있습니다.

Subsystem sftp /usr/lib/openssh/sftp-server 설정을 주석처리하고,

sftp-server가 아닌 internal-sftp를 사용하려고하기 때문에

Subsystem sftp internal-sftp 설정을 추가해줍니다.

internal-sftp를 사용하면서 chroot를 적용할 사용자(또는 그룹)를 따로 추가 설정합니다.

Match 구분으로 추가 설정을 진행합니다. 참고로 Match 구문은 sshd_config 파일의 가장 마지막에 존재해야됩니다.

|

|

|

# ansible-playbook hosts vsftpd.yml |

플레이북이 모두 잘 실행된 것을 확인할 수 있습니다~!^^

6. iptables 룰셋 관리

passive mode 에 사용되는 30001 – 30005 번 룰셋을 추가해주기 위한 iptables 룰셋 추가 및 관리방법도 같이

알아보겠습니다.

1) ansible iptables 룰셋 관리 옵션

-

chain: 룰이 적용될 체인을 지정합니다. 예를 들어, INPUT, OUTPUT, FORWARD 등을 설정할 수 있습니다.

-

in_interface: 트래픽이 들어오는 네트워크 인터페이스를 지정합니다.

-

out_interface: 트래픽이 나가는 네트워크 인터페이스를 지정합니다.

-

source: 룰이 적용될 소스 IP 주소 또는 IP 대역을 지정합니다.

-

destination: 룰이 적용될 대상 IP 주소 또는 IP 대역을 지정합니다.

-

protocol: 허용할 프로토콜을 지정합니다. 예를 들어, tcp, udp, icmp 등을 설정할 수 있습니다.

-

sport 및 dport: 출발지 포트와 목적지 포트를 지정하여 특정 포트에서 들어오거나 나가는 트래픽을 제어할 수 있습니다.

-

jump: 룰에서 어떤 액션을 취할지 지정합니다. ACCEPT, DROP, REJECT 등을 사용할 수 있습니다.

-

state: 룰의 상태를 지정합니다. present (추가 또는 수정), absent (제거), enabled (활성화), disabled (비활성화) 등을 사용할 수 있습니다.

-

comment: 룰에 주석을 추가할 수 있으며, 이를 통해 룰을 설명하거나 문서화할 수 있습니다.

-

table: 사용할 방화벽 테이블을 선택합니다. 주로 filter, nat, mangle, raw 등의 테이블이 사용됩니다.

-

additional: 기타 사용자 지정 iptables 옵션을 설정할 수 있습니다.

위와같이 다양한 옵션이 있지만 .yml 파일에서는 따로 옵션을 주지 않으면 디폴트 옵션으로 들어가기에

생략한 옵션이 많이 있습니다.

2) iptables 룰셋 추가

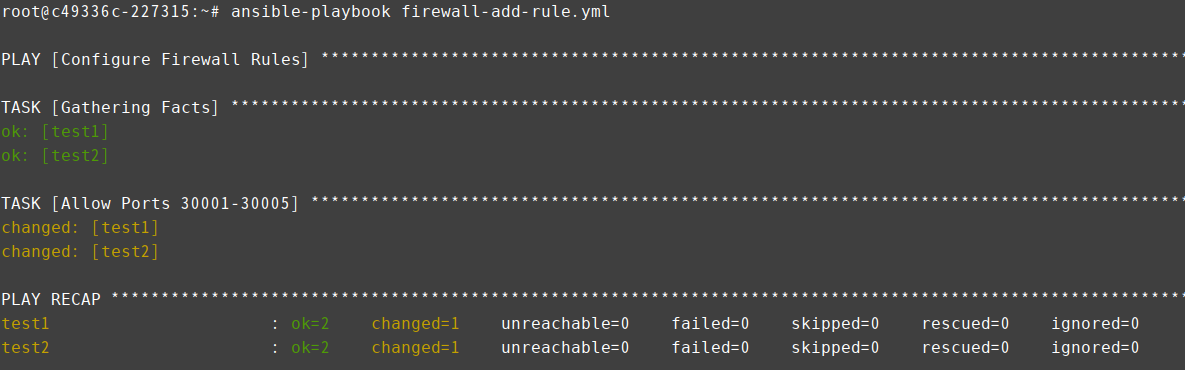

# vi firewall-add-rule.yml

다음과 같이 설정 후

# ansible-playbook firewall-add-rule.yml

정삭적으로 추가가 되어있는 모습을 확인할 수 있습니다.

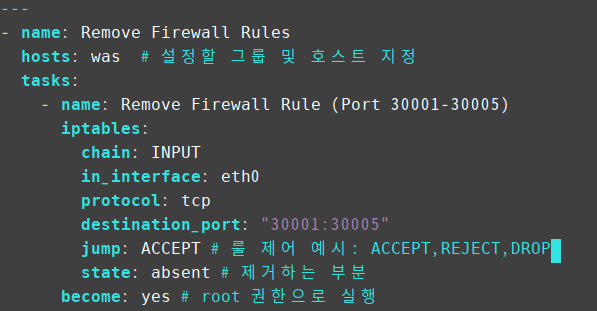

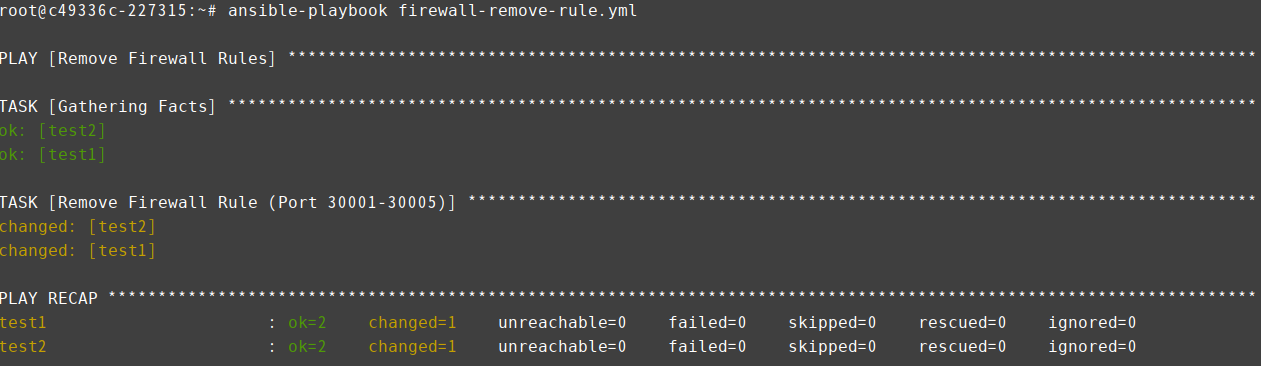

3) iptables 룰셋 삭제

# vi firewall-remove-rule.yml

# ansible-playbook firewall-remove-rule.yml

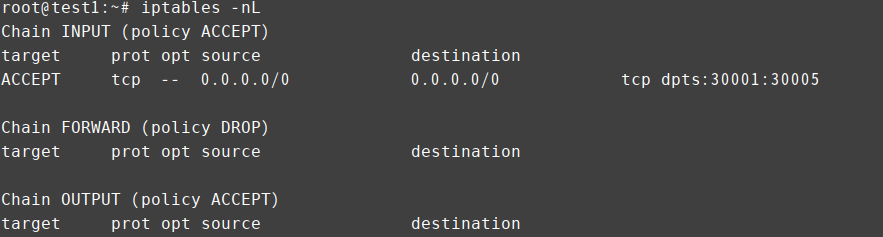

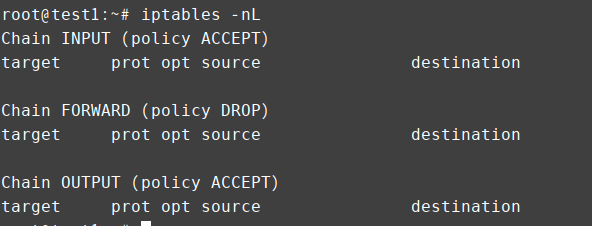

test1 서버에 접속하여 룰셋 확인

지워졌습니다.

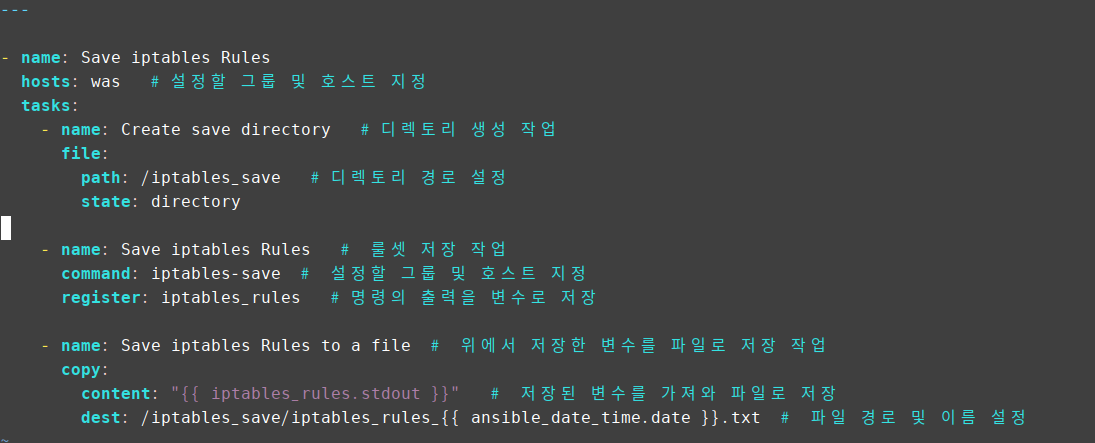

4) iptables 룰셋 저장

# vi firewall-save-rule.yml

# ansible-playbook frewall-save-rule.yml

이후 test2에 접속하여 룰셋확인

생성이 되어 있습니다.

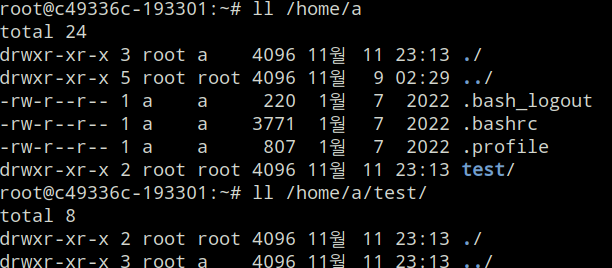

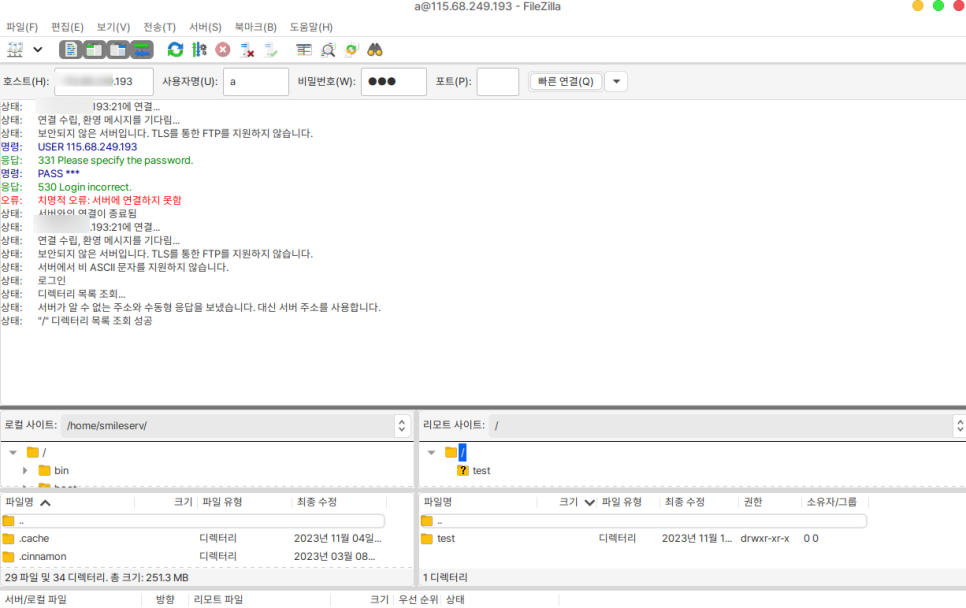

chroot 설정이 잘 되었는지 먼저 확인해보겠습니다.

저는 호스트 서버에 사용자 홈 디렉토리 하단에 ‘test’디렉토리를 만들어줬습니다.

# mkdir /home/a/test

클라이언트에서 접속 테스트를 해보겠습니다.

설정이 잘 된 것으로 확인됩니다~!

설정이 잘 된 것으로 확인됩니다~!

https://idchowto.com/